In diesem Beitrag beschreibe ich wie nginx mit einer sicheren SSL Konfiguration und PHP auf Raspbian Jessie installiert und konfiguriert werden kann.

nginx & PHP installieren

Zuerst müssen nginx und PHP mit nachfolgendem Befehl installiert werden.

$ sudo apt-get install nginx php5-fpm

PHP testen

Nun sollte überprüft werden das PHP auch tatsächlich funktioniert. Dazu muss die Konfiguration der nginx Standardseite (/etc/nginx/sites-available/default) angepasst werden. Es müssen vor folgenden Zeilen die Kommentarzeichen entfernt werden.

location ~ \.php$ {

include snippets/fastcgi-php.conf;

fastcgi_pass unix:/var/run/php5-fpm.sock;

}

Anschließend muss noch die nginx Konfiguration neu geladen werden, damit die Änderungen wirksam werten. Vorher sollte getestet werden, dass die Konfiguration keine Fehler enthält.

$ sudo /etc/init.d/nginx configtest [ ok ] Testing nginx configuration:. $ sudo /etc/init.d/nginx reload [ ok ] Reloading nginx configuration (via systemctl): nginx.service.

Nun kann einfach eine Datei phpinfo.php mit nachfolgendem Inhalt im Verzeichnis der Standardwebsite (/var/www/html/) angelegt werden.

<?php phpinfo(); ?>

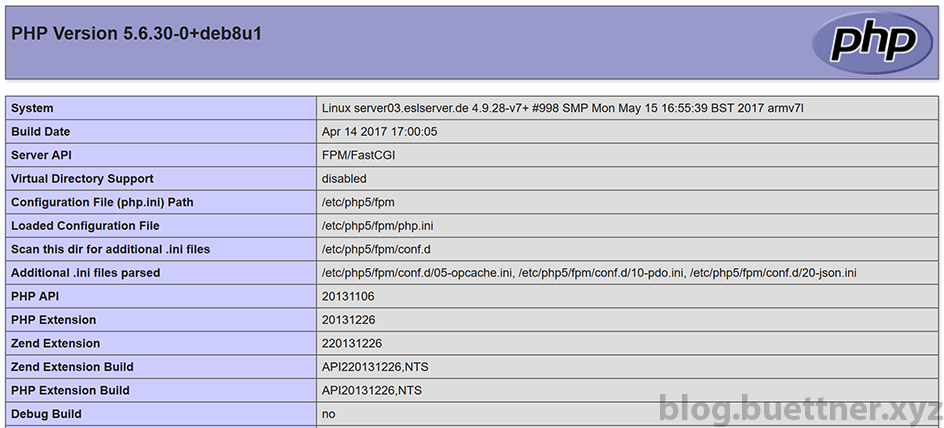

Abschließend kann die Datei einfach über den Webbrowser aufgerufen werden (z.B. über http://example.com/phpinfo.php). Die Ausgabe sollte folgendermaßen aussehen.

nginx Konfigurieren

Nach der Installation muss nginx noch konfiguriert werden. Dies ist etwas aufwendiger als für PHP. Die Hauptkonfigurationsdatei ist /etc/nginx/nginx.conf. Die Konfiguration der einzelnen Seiten befindet sich im Verzeichnis /etc/nginx/sites-available/ und die Konfiguration der aktuell aktivierten Seiten im Verzeichnis /etc/nginx/sites-enabled/.

/etc/nginx/nginx.conf

Schauen wir uns zuerst die Hauptkonfigurationsdatei genauer an.

Zu Beginn werden generelle Parameter festgelegt.

- user definiert den Linux Benutzer unter dem nginx laufen soll. www-data ist der Standardnutzer unter dem Webserver unter Debian/Ubuntu laufen.

- worker_processes ist die Anzahl der nginx Prozesse. auto versucht den besten Wert automatisch zu finden.

- pid ist zur Kommunikation mit dem Betriebssystem und sollte auch bei dem Standardwert (\run\nginx.pid) belassen werden.

- woker_connections innerhalb von events definiert die maximale Anzahl von Verbindungen pro nginx Prozess (768 ist der Standardwert).

user www-data;

worker_processes auto;

pid /run/nginx.pid;

events {

worker_connections 768;

# multi_accept on;

}

[...]

Der nächste Block (http) definiert die Parameter für die eigentlichen Verbindungen.

- Basiseinstellungen

- sendfile, tcp_nopush und tcp_nodelay erhöhen die Performance von nginx

- keepalive_timeout definiert die Zeit in Sekunden zu welcher eine Verbindung vom Webserver geschlossen wird. Danach muss eine neue TCP und TLS Verbindung aufgebaut werden.

- types_hash_max_size beschleunigt hashtable lookups

- server_tokens gibt an ob nginx seine Version als Antwort mitsenden soll oder nicht

- include /etc/nginx/mime.types lädt die mime Typen

- defaul_type setzt den zu verwendenden Standardtyp

- SSL (Die hier verwendeten Parameter orientieren sich an dem Beitrag Strong SSL Security on nginx)

- ssl_protocols erlaubt nur TLS in Version 1.0, 1.1 oder 1.2.

- ssl_ciphers erlaubt nur Algorithmen mit Perfect Forward Security. Das bedeutet, dass auch wenn später der Private Key kompromittiert wurde die alten Verbindungen nicht entschlüsselt werden können.

- ssl_prefer_server_ciphers sagt das die Algorithmenpreferenz des Servers und nicht des Clients verwendet werden soll.

- ssl_session_cache definiert, dass es einen 10 MB Cache gibt in welchem Verbindungsinformationen zwischengespeichert werden. Dies erlaubt es bei Wiederaufnahme einer Verbindung einige Schritte im Verbindungsaufbau zu sparen.

- ssl_dhparam verweist auf selbst generierte EECDH/EDH Parameter welche verwendet werden sollen. Sie sind länger als die Standardmäßig verwendeten Parameter. Wie diese generiert werden beschreibe ich weiter unten.

- ssl_stapling und ssl_stapling_verify sagt das der Server Informationen über die Gültigkeit des Zertifikates überprüfen und beim Verbindungsaufbau an den Client schicken soll.

- ssl_ecdh_curve spezifiziert die Kurve welche für ECDHE verwendet werden soll. Die hier angegebene Kurve verwendet längere Schlüssel als die standardmäßig verwendete.

- ssl_session_tickets deaktiviert Session Tickets, da diese Forward Security aushebeln können.

- Header

- add_header X-Content-Type-Options verbietet mime-sniff in Chrome und Internet Explorer

- add_header X-Frame-Options verbietet es die Website auf einer anderen Domain in einem frame oder iframe zu laden.

- Logging

- access_log legt fest in welcher Datei alle Zugriffe geloggt werden sollen

- error_log legt fest in welcher Datei alle Fehlermeldungen geloggt werden sollen

- Gzip

- gzip setzt ob gzip aktiviert werden soll oder nicht. Da all meine Webseiten nur per TLS erreichbar sind und gzip mit TLS ein Sicherheitsrisiko darstellt habe ich es deaktiviert.

- Vitual Host Konfigurationen

- Lädt zusätzliche Konfigurationsdateien aus dem Unterordner conf.d sowie die aktiven Seiten im Unterordner sites-enabled.

[...]

http {

##

# Basic Settings

##

sendfile on;

tcp_nopush on;

tcp_nodelay on;

keepalive_timeout 65;

types_hash_max_size 2048;

server_tokens off;

include /etc/nginx/mime.types;

default_type application/octet-stream;

##

# SSL Settings

##

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_ciphers 'EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH';

ssl_prefer_server_ciphers on;

ssl_session_cache shared:SSL:10m;

ssl_dhparam /etc/ssl/certs/dhparam.pem;

ssl_stapling on;

ssl_stapling_verify on;

ssl_ecdh_curve secp384r1;

ssl_session_tickets off;

##

# Header

##

add_header X-Content-Type-Options nosniff;

add_header X-Frame-Options "SAMEORIGIN";

##

# Logging Settings

##

access_log /var/log/nginx/access.log;

error_log /var/log/nginx/error.log;

##

# Gzip Settings

##

gzip off;

##

# Virtual Host Configs

##

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*;

}

dhparam generieren

Da ich längere Parameter verwenden möchte als die Standardkonfiguration müssen die dhparam selber generiert werden. Dies kann wie nachfolgend beschrieben im Terminal erledigt werden – es kann einige Stunden dauern bis der Befehl zum Generieren erfolgreich ausgeführt wurde.

$ cd /etc/ssl/certs

$ sudo openssl dhparam -out dhparam.pem 4096

Generating DH parameters, 4096 bit long safe prime, generator 2

This is going to take a long time

........................................................................................................................................................................................................................................................................................................................+......................................................................................................................................................................................................+.............................................................................+..........................................................................................................................................................................................................................................................+...............................................................................................................+......................+..........................................+......................................................................................................................................+......................................+................................+........................................+........................................................................................+...............................................+..............................................................................................................................+..........................................................................+.................................................................................+........+......................................................+...................................................................................................................................................................................................+................+................................................+.............................................................+....................................................................................................................+...............................................+...................................................................................................................................................................................................................................................+......................

[...]

Konfiguration für eine neue Seite erstellen

Die Konfigurationsdateien der einzelnen Seiten befinden sich im Verzeichnis /etc/nginx/sites-available/. Ich verwende immer nachfolgendes Template als Basis für meine PHP-Seiten. Die Konfiguration leitet HTTP Verbindungen automatisch auf verschlüsselte HTTPS Verbindungen um. Parameter wie der Domainname, Pfad zum SSL-Zertifikat und das Verzeichnis müssen natürlich für jede Website angepasst werden.

Die Konfiguration besteht aus zwei server Blöcken. Einer für Port 80 (HTTP) und einer für Port 443 (HTTPS).

Die Konfiguration des ersten server Blocks (HTTP)

- listen gibt an auf welchen IP-Adressen und Ports die Website reagieren soll. 80 sagt aus, dass über alle verfügbaren IPv4 Adressen Verbindungen auf Port 80 akzeptiert werden sollen. [xxx:xxx:xxx::42]:80 sagt aus, dass die Website via IPv6 nur über die IP-Adresse xxx:xxx:xxx::42 und Port 80 erreichbar ist. Falls die Konfiguration als Standard verwendet werden soll, falls keine andere zur Anfrage passt, muss jeweils hinter der 80 noch default_server ergänzt werden.

- server_name gibt die Domain an, für welche die Konfiguration gilt.

- return leitet auf eine andere Website weiter. In diesem Fall mittels 301 (Dauerhaft Verschoben) auf die verschlüsselte Verbindung (HTTPS).

Die Konfiguration des zweiten Blocks (HTTPS). Die Pfade zum SSL Zertifikat bzw. dem zugehörigen privaten Schlüssel entsprechen denen, wenn Let’s Encrypt mit certbot verwendet wird. Wie dies Konfiguriert wird habe ich im Beitrag Let’s Encrypt SSL Zertifikate unter Raspbian Jessie Lite mittels nginx und webroot Plugin beziehen beschrieben.

- listen ist identisch wie für den ersten Block außer das der Block auf Port 443 hört und nicht 80.

- server_name gibt wie beim ersten Block die Domain an, für welche die Konfiguration gilt.

- ssl_certificate gibt den Pfad zum SSL Zertifikat der Website an.

- ssl_certificate_key gibt den Pfad zum Privaten Schlüssel des SSL Zertifikats der Website an.

- add_header Strict-Transport-Security sagt dem Client, dass er die Website nur über HTTPS aufrufen soll und dies auch für alle Subdomains gilt. An dieser Stelle muss man vorsichtig sein und prüfen ob dies auch wirklich für alle Subdomains gilt. Außerdem sagt max-age für wie lange diese Einstellung gilt. Innerhalb dieser Zeit leitet der Browser den Besucher automatisch auf HTTPS weiter. Das heißt es ist nicht einfach möglich HTTPS abzuschalten, sondern benötigt eine Vorlaufzeit. Der Wert 63072000 entspricht 2 Jahren. Zum Testen sollte ein niedriger Wert wie z.B. 300 (5 Minuten) verwendet werden, welcher langsam erhöht wird. Es kann auch beantragt werden diese Einstellung fest in die gängigsten Browser aufzunehmen. Details dazu gibt es auf der Website der HTST Preload List.

- root gibt das Verzeichnis an, in dem die Website liegt.

- index gibt den Dateinamen der Datei an, welche angezeigt werden soll, falls ein Verzeichnis als URL angegeben wurde. Damit dies geschieht muss eine Datei mit diesem Namen in dem angefragten Verzeichnis vorhanden sein.

- location \ sagt, dass zuerst nach einer Datei mit dem angefragten Namen gesucht werden soll, anschließend ob ein Verzeichnis mit dem Namen existiert. Falls beides nicht existiert wird ein 404 Fehler zurückgegeben.

- location ~ \.php$ leitet PHP-Dateien an den Interpreter weiter.

- include snippets/certbot-webroot.conf lädt die Konfigurationsparameter zur Aktualisierung der Let’s Encrypt Zertifikate wie im Beitrag Let’s Encrypt SSL Zertifikate unter Raspbian Jessie Lite mittels nginx und webroot Plugin beziehen beschrieben.

server {

listen 80;

listen [xxx:xxx:xxx::42]:80;

server_name example.com;

return 301 https://$server_name$request_uri;

}

server {

listen 443 ssl;

listen [xxx:xxx:xxx::42]:443 ssl;

server_name example.com;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

add_header Strict-Transport-Security "max-age=63072000; includeSubdomains;";

root /var/www/com.example;

index index.php;

location / {

# First attempt to serve request as file, then

# as directory, then fall back to displaying a 404.

try_files $uri $uri/ =404;

}

# pass the PHP scripts to FastCGI server

location ~ \.php$ {

include snippets/fastcgi-php.conf;

fastcgi_pass unix:/var/run/php5-fpm.sock;

}

# snippet for updating letsencrypt certificates

include snippets/certbot-webroot.conf;

}

Nun muss noch das Verzeichnis für die Webseitendaten erstellt werden.

$ sudo mkdir -p /var/www/com.example

Neue Seite aktivieren

Um die Konfiguration einer Seite im Verzeichnis /etc/nginx/sites-available/ zu aktivieren muss ein Symmetrischer Link zu dieser Datei im Verzeichnis /etc/nginx/sites-enabled angelegt werden.

$ sudo ln -s /etc/nginx/sites-available/com.example /etc/nginx/sites-enabled/

Konfiguration übernehmen

Nachdem die Konfiguration wie oben beschrieben geändert wurde muss sie nur noch von nginx neu geladen werden. Bevor sie geladen wird sollte allerdings noch geprüft werden, ob sie Fehler enthält.

$ sudo nginx -t nginx: the configuration file /etc/nginx/nginx.conf syntax is ok nginx: configuration file /etc/nginx/nginx.conf test is successful $ sudo /etc/init.d/nginx reload [ ok ] Restarting nginx (via systemctl): nginx.service.

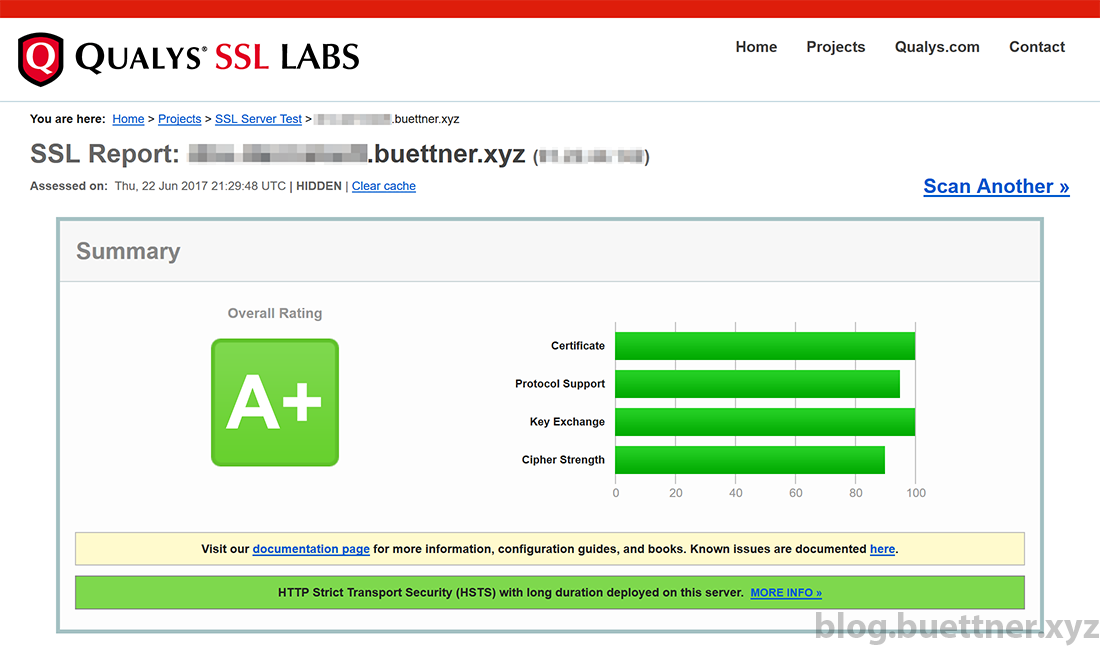

Nun kann noch die Seite des Qually Labs SSL Tests aufgerufen werden, welches die verwendete Sicherheitsverfahren und Algorithmen von Webservern prüft und bewertet. Wenn alles wie oben beschrieben konfiguriert wurde sollte die Bewertung A+ sein, was der Best möglichen Bewertung entspricht.